Report

Fake-Fotos unter der Lupe

Der Forensiker Dr. Stefan K. Braun berichtet

FOTO HITS stellte in Ausgabe 6/2023 Werkzeuge vor, mit denen jeder Fälschungen aufspüren kann. Begleitend zum Interview, das die Redaktion auch hier in unserer Rubrik "Report" veröffentlicht, legt der Forensiker Dr. Stefan K. Braun einige seiner Verfahren offen.

Es existieren ein bis zwei Dutzend Methoden, um Bildinhalte zu analysieren. Nicht jede von ihnen funktioniert immer. Man sollte sich also nicht auf ein Verfahren kaprizieren, die Wahl hängt von der Entstehung einer Aufnahme, der Tages- oder Nachtzeit sowie der Art der Manipulation ab.

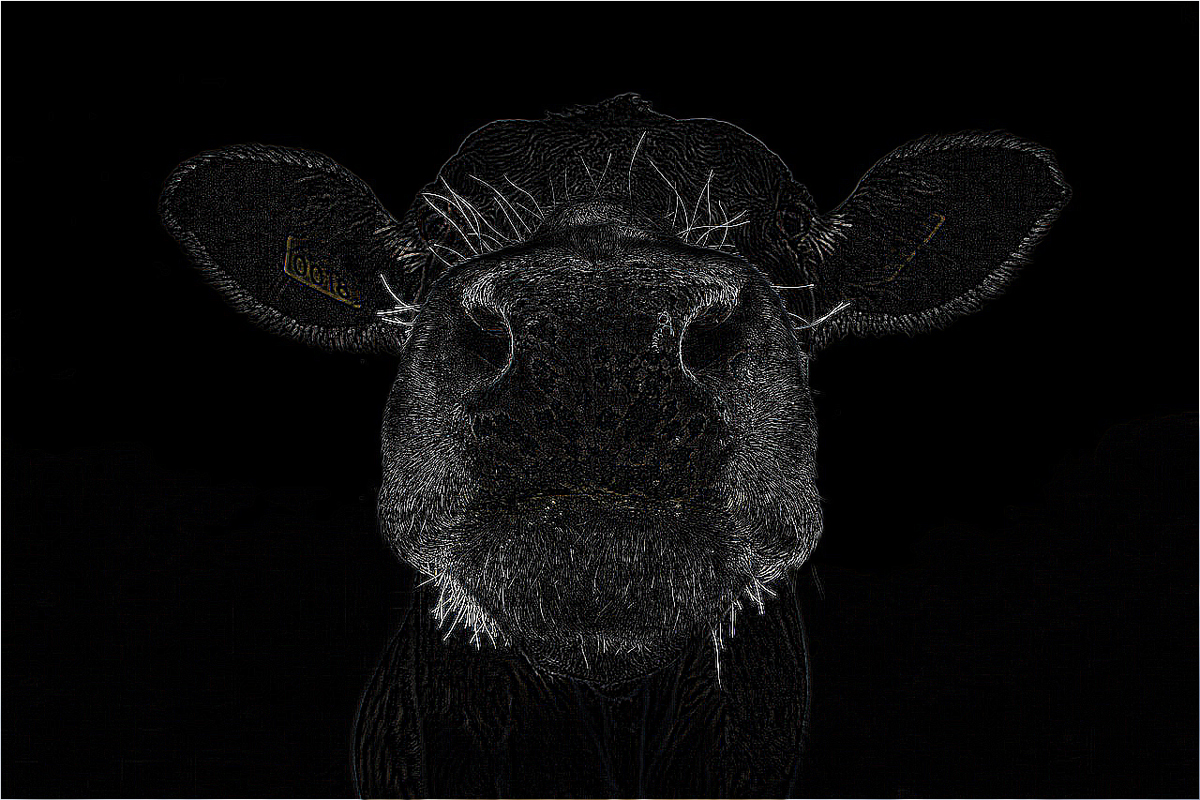

Untersuchungsmethode ELA

Ich wendete unter anderem vier ELA-Methoden an, zwei sind oben zu sehen. Die tiefschwarzen Bereiche zeigen an, dass in ihnen eine andere Komprimierung erfolgte als im Rest.

Die höherschwellige Methode unten links ist vorteilhaft, wenn in einem Bild sehr starke Lichtreflexionen vorhanden sind, die eine niederschwellige ELA-Methode allzu deutlich und großflächig anzeigen würde. Dagegen sind sie hier im Resultat weitgehend, aber nicht ganz ausgeblendet.

Untersuchungsmethode Color Palette

Die „Color Palette“ ist sehr geeignet, um Manipulationen nachzuweisen. Der Hintergrund ist wie folgt: Der Kamerasensor erfasst nur einen Bruchteil des realen Farbraums, beispielsweise nur 98 Prozent. Dann erfolgt die Retusche, wobei die aufgetragenen Pixel um beispielsweise 0,0001 Prozent abweichen. Mit dem bloßen Auge erkennt das niemand. Die „Color Palette“ aber doch, und färbt den einen Pixel Rot und den anderen Türkis.

Der Himmel könnte sogar großflächig übermalt sein, wie es bei dem Kuhkopf der Fall war. Dann fehlt jeglicher feine Unterschied zwischen den Pixel und die „Color Palette“ macht sichtbar, dass dieser Hintergrund mittels Computer verändert wurde. Dagegen zeigt die Stirn der Kuh ein fein gerastertes Farbrauschen. Hier kann man davon ausgehen, dass keine Eingriffe gemacht wurden.

Untersuchungsmethode Luminanz

Wenn man eine Fotomontage mit abendlichem Motiv erstellt, wo nach der Filterung bestimmte Stellen Rot sein sollten, aber Gelb oder Grün sind - bei Grün kommt das Licht von oben -, dann entstand sie tatsächlich zur Mittagszeit.

- Licht von links = Rot,

- Licht von oben = Grün,

- Licht von links + oben = Gelb,

- Licht von links + rechts, oben + unten = Schwarz

Untersuchungsmethode Natürliche Kanten

Untersuchungsmethode Quantisierung

Die Quantisierung in den Zahlenreihen macht erkennbar, ob ein Bild komprimiert wurde. Doch absolute Prozentzahlen können in die Irre führen.

Genau sehen kann man das in den quantisierten Tabellen. Die Matrix hat mit den Eigenschaften des JPG-Format zu tun, das im Gegensatz etwa zu einem normalen TIFF bei jeder Speicherung komprimiert wird.

Wenn man ein JPG unendlich oft speichert, ist am Ende kein Bildinhalt mehr da. Wenn ein Bildbereich signifikant mehr Fehler-Level aufweist wie ein anderer, kann das auf eine Bearbeitung hinweisen. Die Fehler-Level sind auf eine Matrix von acht mal acht Pixel aufgeteilt. Schaut man auf die Quantisierung, entspricht sie dieser Aufteilung. Jedes Speichern, Stempeln und so weiter erhöht den Fehler-Level.

Matrix der "JPEG Luminance Quantization Table"

[ 2. 3. 3. 4. 6. 8. 13. 19.]

[ 3. 4. 5. 6. 8. 9. 12. 17.]

[ 3. 5. 6. 7. 10. 14. 20. 30.]

[ 4. 6. 7. 9. 12. 17. 24. 35.]

[ 6. 8. 10. 12. 15. 21. 29. 42.]

[ 8. 9. 14. 17. 21. 28. 37. 53.]

[ 13. 12. 20. 24. 29. 37. 50. 69.]

[ 19. 17. 30. 35. 42. 53. 69. 92.]

JPEG Chrominance Quantization Table

[ 2. 3. 3. 4. 6. 8. 13. 19.]

[ 3. 4. 5. 6. 8. 9. 12. 17.]

[ 3. 5. 6. 7. 10. 14. 20. 30.]

[ 4. 6. 7. 9. 12. 17. 24. 35.]

[ 6. 8. 10. 12. 15. 21. 29. 42.]

[ 8. 9. 14. 17. 21. 28. 37. 53.]

[ 13. 12. 20. 24. 29. 37. 50. 69.]

[ 19. 17. 30. 35. 42. 53. 69. 92.]

Niedrige Anfangszahlen deuten ebenfalls darauf hin, dass eine Komprimierung vorliegt. Schon der Kuhkopf beginnt nur mit 2, 3, und so weiter. Die Montage listete sogar vor allem Einsen auf. Das ist verdächtig, aber nicht der Weisheit letzter Schluss.

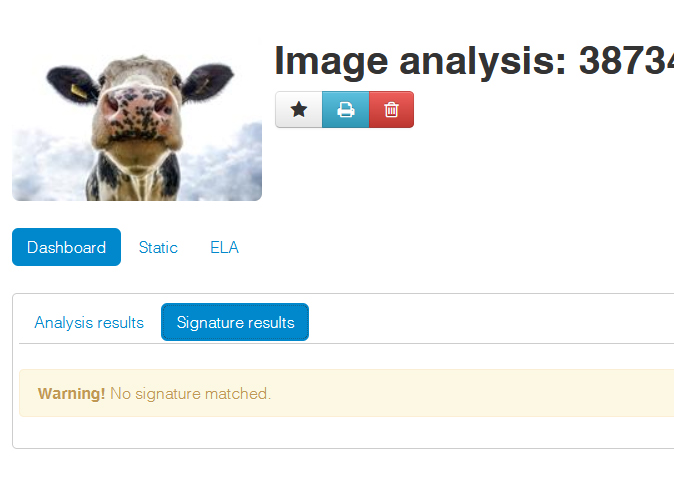

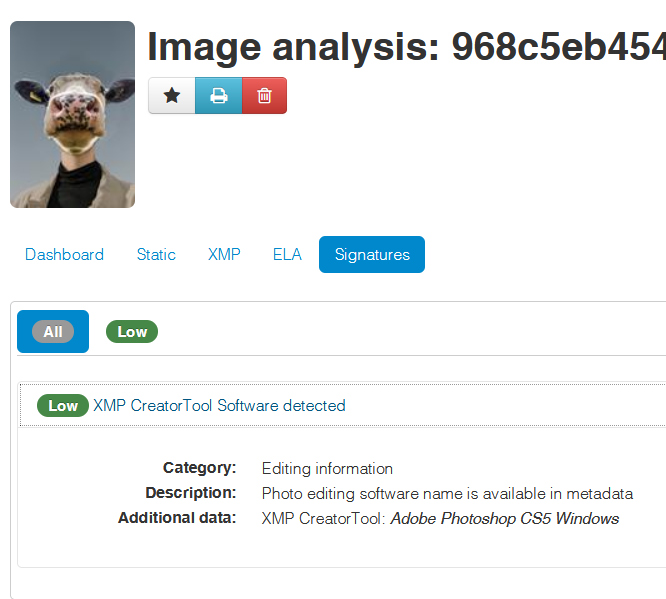

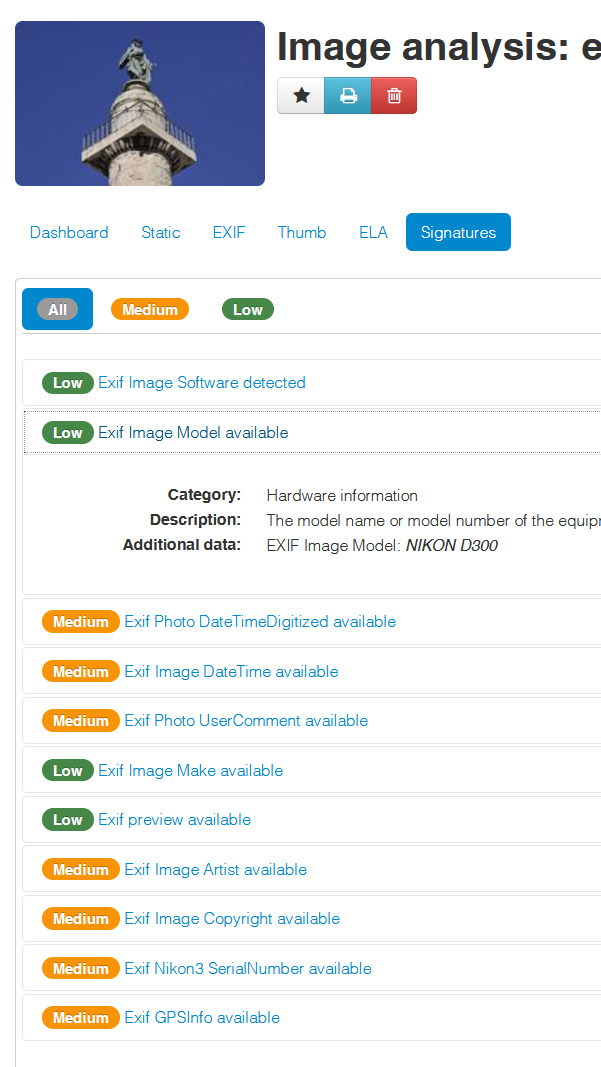

Untersuchungsmethode Signaturen

Online-Tools bieten es nicht an, Signaturen auszulesen. Das gehört aber zur forensischen Analyse. Sie zeigt also nicht nur wie die EXIF-Daten an, dass das Foto von einer NIKON D300 stammt, sondern überprüft das auch anhand der eingewobenen Signatur. Solche Analyse-Systeme müssen ständig aufgefrischt werden, damit die neuesten Kameramodelle dort hineinkommt, da sie ansonsten nicht erkannt werden.

Falls jemand die Signatur verändert, erkennt das System solche fremden Eingriffe. Dann gibt es die Warnmeldung „High“ aus.

Untersuchungsmethode Strings

Die Strings machen ebenfalls klar, dass ein Foto bearbeitet wurde. Der String einer Datei direkt aus der Kamera nennt unter anderem den Kamerahersteller und die Gerätenummer.

Im Original sind sie natürlich unverdächtig. Dies bestätigten sämtliche Tests wie ELA, Color Palette, Luminanz natürliche Kanten und Signaturen.

Nachfolgend die Strings des Originals:

- NIKON CORPORATION

- NIKON D300

- Ver.1.11

- 2017:11:11 12:49:04

- 2017:11:11 12:49:04

- 2017:11:11 12:49:04

- FINE

- AUTO

- AF-S

- NORMAL

- 4053207

- 0100STANDARD

- STANDARD

Beim zweiten Bild mit der entfernten Figur kamen Strings hinzu von Hewlett-Packard, ICC-Profile und Links, bei jeder Bearbeitung kommt dann noch ein String etwa von Adobe mitsamt Photoshop-Version hinzu. Wenn jemand solche Metadaten entfernt, ist dies ebenfalls verdächtig.

Neue Strings

- ns.adobe.com/xap/1.0/

- www.w3.org/1999/02/22-rdf-syntax-ns

- ns.adobe.com/xap/1.0/

- ns.adobe.com/tiff/1.0/

- purl.org/dc/elements/1.1/

- ns.adobe.com/exif/1.0/

- ns.adobe.com/photoshop/1.0/

- ns.adobe.com/xap/1.0/mm/

- http://ns.adobe.com/xap/1.0/sType/ResourceEvent 2.2.0.0

... und neue Signaturen

- NIKON CORPORATION

- NIKON D300

- Adobe Photoshop CS4 Windows

- 2023:04:09 22:26:52

- 2017:11:11 12:49:04

- 2017:11:11 12:49:04

- Adobe_CM

- Photoshop 3.0

Weitere Analysen erhärteten den Verdacht, den die veränderten Strings bereits erweckten.

Dr. Stefan K. Braun

Dr. Stefan K. Braun ist Buch- und Wissenschaftsautor und arbeitet als Forensiker mit den Schwerpunkten Bild-, Audio-, Video- und Medienforensik. In dieser Eigenschaft wurde er in Kriminalfällen hinzugezogen. 2018 wurde er zum Handelsrichter am Landgericht Frankfurt am Main berufen. Dr. Braun hält Gastvorträge an Universitäten zu aktuellen Medienthemen und tritt als wissenschaftlicher Berater und Experte in TV-Produktionen in Erscheinung. Bei der IHK Frankfurt am Main ist er Mitglied in den Prüfungsausschüssen für Mediengestalter, Gestaltung und Technik Digital, Konzeption und Visualisierung, Beratung und Planung sowie Gründungsmitglied des Prüfungsausschusses Musikfachwirt/-in (IHK).